IAPとSCCでSSH環境を保護する方法

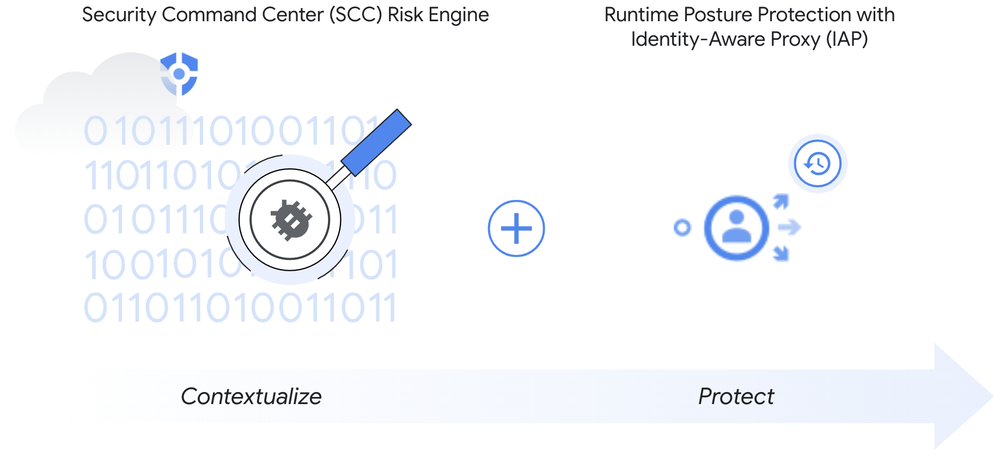

Google Cloudは、インターネットに公開されたリソースの保護に役立つツールとして、Identity-Aware Proxy(IAP)とSecurity Command Center(SCC)を紹介する記事を公開しました。

記事では、最近のXZ Utils圧縮ソフトウェアの脆弱性(CVE-2024-3094)を例に挙げ、インターネットに公開されたクラウド リソースのリスクと、それらのリソースのセキュリティ体制を強化し、ベストプラクティスを実装する方法について解説しています。

IAPは、ユーザーのコンテキスト、デバイスのコンテキスト、ネットワークのコンテキストに基づいてアクセスを制限することで、SSH攻撃から保護する強力なツールです。認証されていないアクセスをブロックし、公開IPアドレスを削除することで、攻撃対象領域を減らし、マシンを見つけにくくします。

SCCのリスクエンジンは、攻撃パスシミュレーションを通じて、脆弱性に貴重なコンテキストを追加し、悪用された場合に高価値資産を危険にさらす可能性に基づいてリスクに優先順位を付けることができます。

この記事では、IAPとSCCの詳細、使用方法、そしてそれらを使用してSSH環境を保護する方法について詳しく説明しています。

今回の記事は、クラウド環境のセキュリティ対策を見直す良い機会になるのではないでしょうか。特に、インターネットに公開されたリソースを持つ企業や組織にとって、IAPとSCCは強力なツールとなります。Google Cloudのセキュリティ対策に興味のある方は、ぜひ記事の詳細を確認してみてください。

参照元サイト:How to safeguard your SSH environment with Identity-Aware Proxy and Security Command Center